Wichtiger denn je:

Cyber-Security Awareness & Training für Ihre Mitarbeiter!

Das Angriffsziel Nr. 1 für Cyber-Angriffe sind die eigenen Mitarbeiter, die auf manipulierte Mails klicken!

Das ist das Ergebnis einer aktuellen PWC-Studie mit 5.000 befragten Unternehmen zum Thema „Cyberangriffe“:

„Phishing- und sonstige Schadsoftware-Vorfälle (52 % bzw. 24 %) machen zusammen über drei Viertel aller erlebten Cyberangriffe aus“ (Download hier).

Erfolgreiche Angriffe bedeuten meistens einen mittleren bis großen Schaden. Lösegeldzahlungen oder gar ein Datenabfluss können richtig „weh tun“. Die gute Nachricht ist jedoch: Sie können etwas dafür tun, das Risiko deutlich zu senken. Sensibilisieren Sie Ihre Mitarbeiter durch simulierte Angriffe und anschließendes Online-Training!

Wie läuft solch ein Angriff auf Mitarbeiter ab?

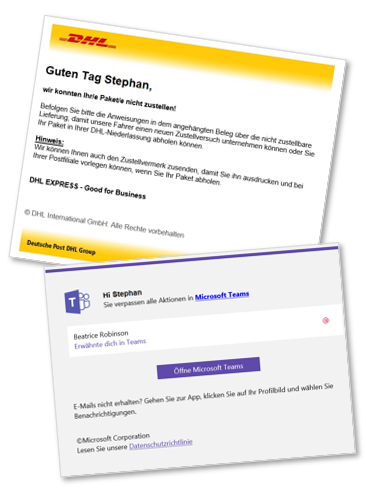

Der User findet eine Mail von einem vermeintlich seriösen oder gar bekannten Absender – wie z.B. DHL, Telekom oder Apple – in seinem Posteingang vor. Darin wird er mit absolut plausibler Begründung aufgefordert,

- einen Link anzuklicken,

- einen Anhang zu öffnen oder

- auf einer Website ein Passwort einzugeben

Wenn ein Mitarbeiter auch nur bei einem dieser Angriff falsch reagiert – also jeweils darauf klickt – hat der Angreifer mit sehr hoher Wahrscheinlichkeit Zugang

- zum Netzwerk,

- der IT-Infrastruktur

- und damit zu allen Daten!

In den ersten beiden Fällen ermöglicht das dem Angreifer mit hoher Wahrscheinlichkeit Schadsoftware auf dem betreffenden PC zu installieren. Im dritten Fall wird der Angreifer, versuchen mit dem erbeuteten Passwort über Zugänge von außen (z.B. Microsoft 365, VPN, Outlook-Web-Access) Zugang zum Unternehmensnetzwerk zu erhalten.

Und hier setzt eine Awareness-Kampagne an:

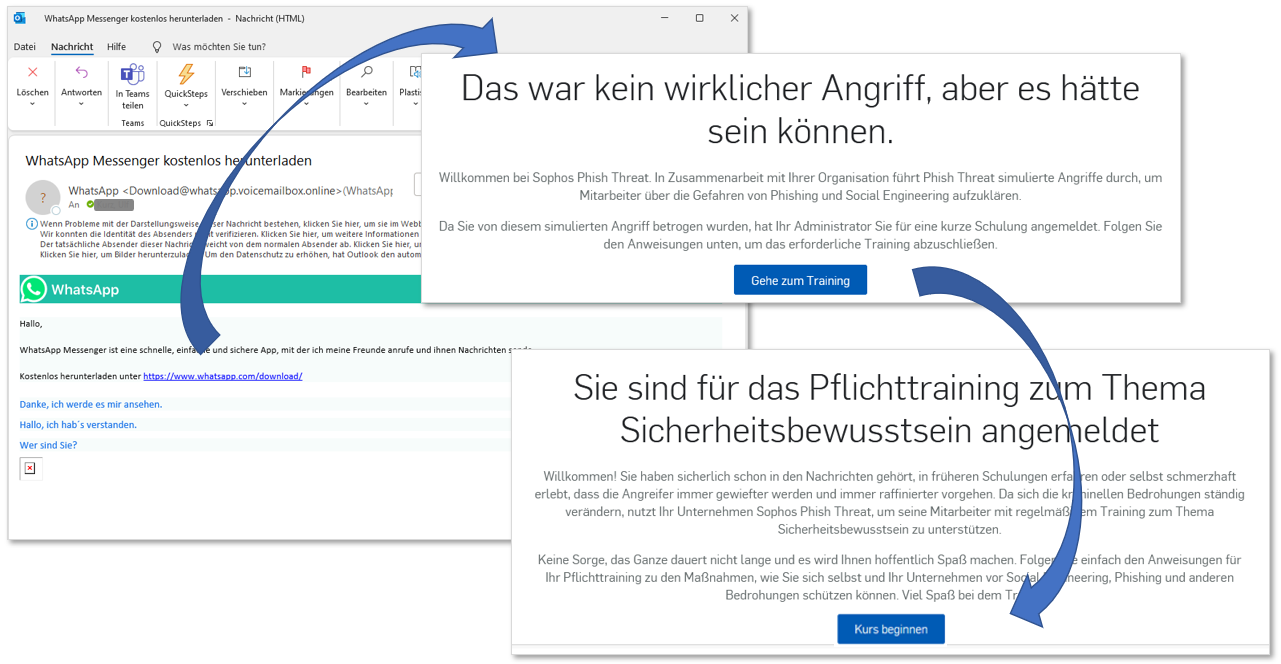

- An die Mitarbeiter werden simulierte Phishing-Mails geschickt. Sie kommen vermeintlich z.B. von DHL, Microsoft oder Apple und sehen täuschend echt aus.

- Wichtig ist natürlich, dass so wenig Mitarbeiter wie möglich im Unternehmen von der Kampagne wissen. Wenn es sich herumspricht, dass eine Kampagne geplant ist, mindert das die Wirkung.

- Die Kampagne läuft in einem Zeitraum von drei Monaten, in dem Zeitraum erhält jeder User drei Phishing-Mails.

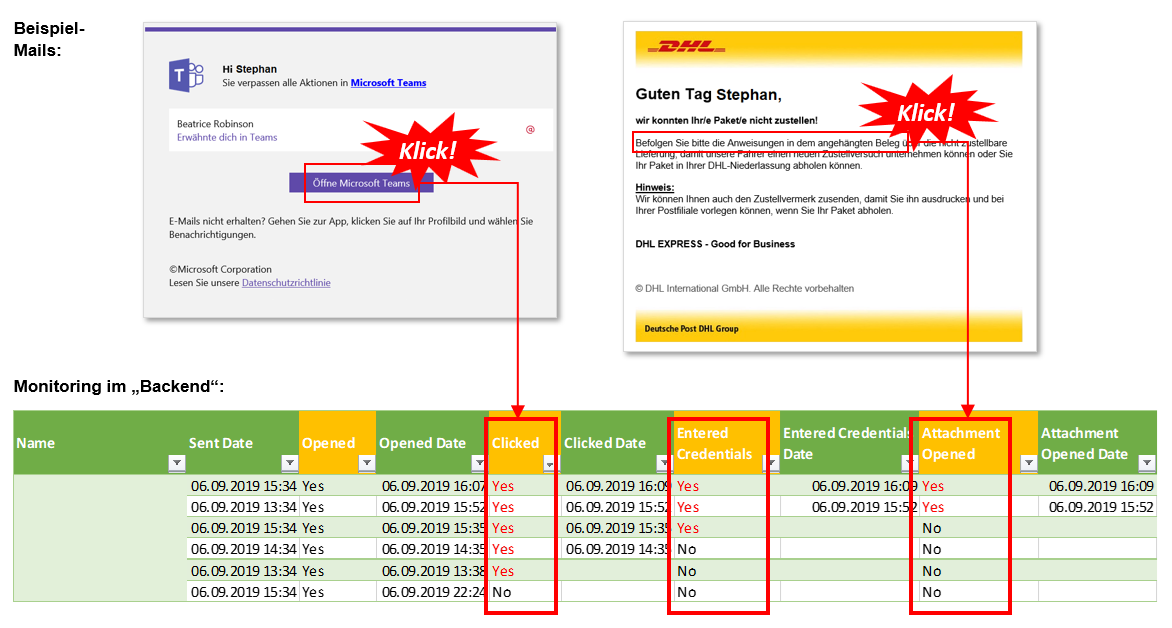

- Das eingesetzte Tool wertet aus, bei welchen Mails die Mitarbeiter „klicken“.

- Durch die anschließende persönliche Auswertung werden die User sensibilisiert.

- Zusätzlich werden sie durch ein Online-Training unterstützt.

- Die Ergebnisse bleiben anonym.

- Auf Wunsch besprechen wir die zusammengefassten Ergebnisse mit der Geschäftsführung. Sie erhalten dann Informationen darüber,

- wie viele Mitarbeiter alle Mails erkannt haben und

- wie viele Mitarbeiter auf die jeweiligen Phishing-Varianten geklickt haben.

- Somit ist die Einschätzung der „Security-Awareness“ möglich.

Beispiel-Mails und das dazugehörige Monitoring im „Back-End“:

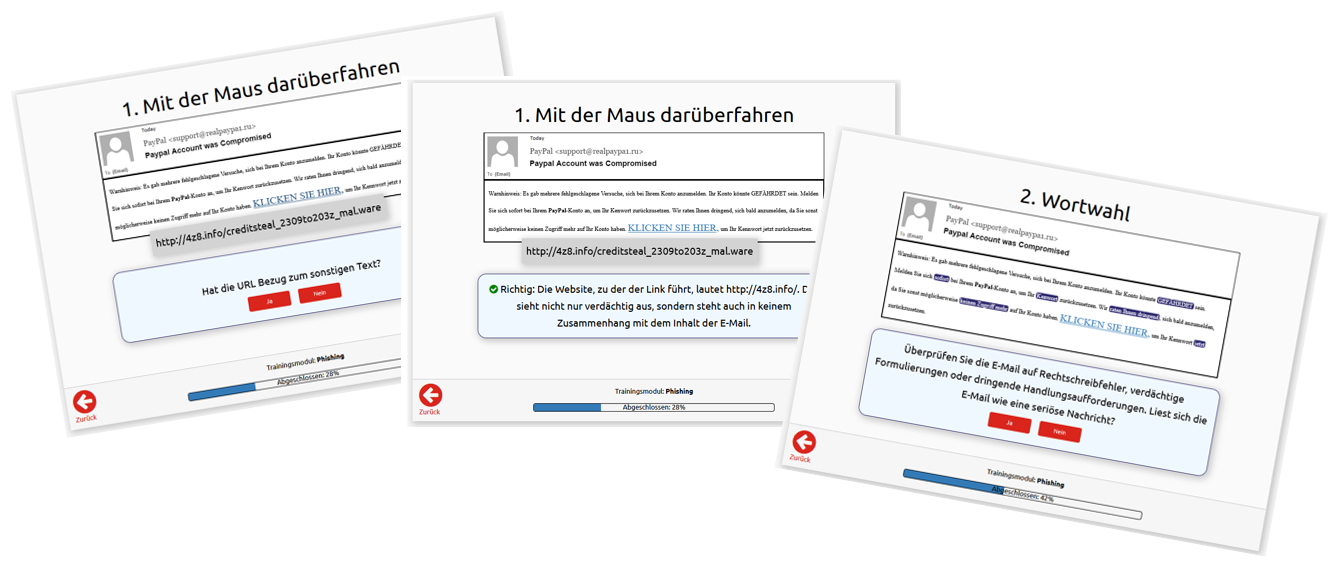

Ebenfalls wichtig: das der Simulation folgende Online-Training:

- Um die Mitarbeiter beim Thema Cyber-Security sattelfest zu machen, besteht der zweite Teil der Awareness-Kampagne aus einen Online-Training.

- Im Online-Training können die Mitarbeiter Ihr Wissen interaktiv und spielerisch verbessern. Die Teilnahme macht in der Regel Spaß!

Was muss beachtet werden?

- Die Durchführung muss mit der Geschäftsleitung und dem Betriebsrat abgestimmt sein.

- Die Ergebnisse bleiben selbstverständlich anonym, d.h. niemand erfährt, welcher Mitarbeiter worauf geklickt hat.

- Das Ziel ist „Awareness“, damit die Sicherheit verbessert wird und nicht die Mitarbeiter-Beurteilung!

- Zwischen der GFAD und dem Auftraggeber muss nur

- der Zeitraum und

- die einzubeziehenden Mitarbeiter abgestimmt werden (ggf. Übermittlung der Mailadressen).

- Je nach vorhandener IT Infrastruktur müssen vorbereitende Einstellungen getroffen werden

- Wir empfehlen, nach der Durchführung ein Quartal zu warten und anschließend eine weitere Kampagne durchzuführen.

Zusammenfassung

Der Weg zu einer erfolgreichen

Zusammenarbeit

Der Weg zu einer erfolgreichen

Zusammenarbeit

Kostenloses 15-Minuten-Telefonat

Wir lernen uns in einem ersten, kurzen Telefonat kennen:

Kostenloser Vor-Ort- oder Teams-Termin (ca. 60 Min.)

Im zweiten Gespräch lernen wir uns genauer kennen und gehen technisch etwas in die Tiefe:

Wir bekommen ein besseres Verständnis von Ihrer IT-Infrastruktur und Ihrem Bedarf an IT Service

Auf dieser Basis können wir ein grobes Lösungskonzept oder einen sinnvoll aufgebauten Service-Vertrag anbieten

Die GFAD Leitfäden & Whitepaper

Darin erfahren Sie …

wie eine professionelle IT-Infrastruktur aufgebaut ist

wie eine IT-Infrastruktur sicher gestaltet wird

ob eine Cyberversicherung Sinn macht